Tecnologia

Sviluppata al Politecnico di Milano la tecnologia anticontraffazione per le opere d’arte

Sviluppato al Politecnico di Milano, grazie al progetto PYPAINT, un set di inchiostri speciali contenenti nanomateriali per certificare le opere d’arte. Con PYPAINT gli artisti potranno firmare le proprie opere con una semplice penna a sfera contenente inchiostri colorati oppure apporre all’opera un’etichetta con un set di inchiostri contenenti nanomateriali invisibili all’occhio umano in grado però di creare un codice univoco che permette di identificare un’opera d’arte senza possibilità di contraffazione.

Questo risultato è stato raggiunto all’interno del progetto PYPAINT (Protect Your Peerless Artwork with Innovative Nanoengineered Technology) concluso da poco e finanziato dall’European Research Council con un Proof of Concept, per aiutare i ricercatori a esplorare il potenziale commerciale del proprio lavoro portandoli dalla ricerca di base a quella applicata.

“L’idea era proprio quella di sviluppare un nuovo sistema stampabile anticontraffazione basato su nanostrutture a base di carbonio con una specifica risposta optoelettronica che, interagendo con la luce, consentisse di creare un codice identificativo univoco dell’opera d’arte, invisibile all’occhio umano. Un risultato importante che contribuisce a garantire l’estremo valore delle opere d’arte in Europa e nel mondo.” Afferma Carlo Spartaco Casari del Dipartimento di Energia del Politecnico di Milano e coordinatore di PYPAINT.

La tecnologia è stata sviluppata al Politecnico di Milano e in collaborazione con l’artista italiano SKYGOLPE ed è stata protagonista all’evento WUF (We Understand the Future) a Basilea durante Art Basel con un video shooting in cui i ricercatori sono stati intervistati dal direttore di ArtsLife.

Le attività del progetto di ricerca del team coordinato dal Professore Casari e composto da Anna Facibeni, Sonia Peggiani e Alessandro Vidale, si sono svolte presso il NanoLab del Dipartimento di Energia del Politecnico di Milano, nell’ambito del progetto ERC Consolidator Grant EspLORE ed in collaborazione con lo startup studio Day One S.r.l.. Questi risultati verranno sfruttati nel progetto EIC KEEPER attraverso la startup ENIGMA S.r.l., recente spin off del Politecnico di Milano.

– Foto: Politecnico Milano –

Tecnologia

Le Console di Nuova Generazione: PS5 vs Xbox Series X|S

Con l’uscita delle console di nuova generazione, i gamer si trovano di fronte a un dilemma: scegliere tra PlayStation 5 e Xbox Series X|S. La PS5, con la sua libreria esclusiva di giochi come God of War: Ragnarök e Spider-Man: Miles Morales, punta sull’esperienza single-player e sulla potenza grafica del suo hardware. Dall’altra parte, Xbox Series X|S offre un servizio Game Pass imbattibile, con un catalogo di centinaia di titoli accessibili con un abbonamento mensile. Entrambe le console offrono performance eccezionali, tempi di caricamento ridotti grazie agli SSD e supporto per il ray tracing. La scelta dipenderà dalle preferenze personali, ma è innegabile che il futuro del gaming su console sia luminoso.

The post Le Console di Nuova Generazione: PS5 vs Xbox Series X|S first appeared on ADN24.

Tecnologia

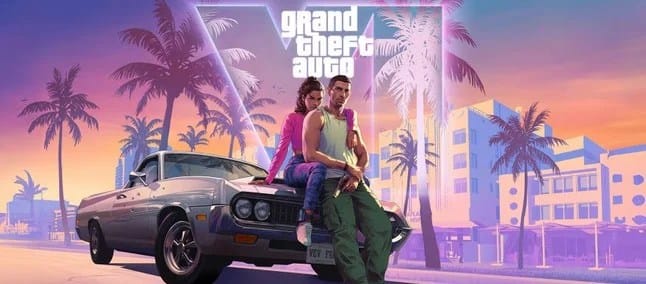

GTA 6: L’Indecisione sulla Data di Lancio Blocca l’Industria Videoludica

GTA 6 si profila come un vero e proprio colosso del panorama videoludico, capace di influenzare profondamente l’industria ancora prima di vedere la luce. La sua “attrazione gravitazionale” è così potente da condizionare le strategie dei principali publisher, persino in assenza di una data di uscita precisa. Attualmente, sappiamo solo che il gioco arriverà nell’ultimo trimestre del 2025. Tuttavia, Take-Two ha ripetutamente smentito le voci su un possibile slittamento al 2026. Nonostante ciò, l’incertezza continua a dominare, come riportato da Jason Schreier di Bloomberg, influenzando le decisioni dei principali attori dell’industria.

Secondo Schreier, i publisher stanno evitando di fissare le date di lancio dei propri titoli previsti per il 2025, temendo che possano coincidere con l’uscita di GTA 6. Il gioco, descritto come un “buco nero” per il mercato, è destinato ad attirare su di sé la maggior parte dell’attenzione nei mesi successivi al lancio. Per questo motivo, molte aziende cercano di proteggere i propri progetti, pianificando il rilascio a una distanza strategica dall’arrivo del titolo Rockstar.

Fonti interne al settore, citate da Schreier ma non rivelate, confermano che i publisher vogliono maggiore chiarezza sulla data di uscita di GTA 6. La domanda principale è se il gioco verrà effettivamente lanciato a fine 2025 o se subirà un rinvio al 2026. Nonostante le dichiarazioni rassicuranti di Take-Two, l’ipotesi di un ritardo sembra ancora plausibile per alcuni protagonisti del settore.

Questo clima di incertezza ha generato una sorta di “stallo” nell’industria videoludica. Fino a quando GTA 6 non farà chiarezza sul suo debutto, molti altri progetti importanti rimarranno in sospeso, con i publisher che attendono la mossa del colosso per definire le proprie strategie future.

The post GTA 6: L’Indecisione sulla Data di Lancio Blocca l’Industria Videoludica first appeared on ADN24.

Tecnologia

GTA 6: Nuovo Trailer in Arrivo? La Community Specula su un Dettaglio

È trascorso più di un anno dalla pubblicazione del primo trailer di GTA 6, e i fan iniziano a chiedersi quanto dovranno ancora aspettare per vedere finalmente il gioco in azione. Al momento, Rockstar non ha fornito alcuna informazione ufficiale sul prossimo capitolo di Grand Theft Auto, ma un dettaglio emerso recentemente ha infiammato le discussioni online, alimentando le speranze per un secondo trailer imminente.

Secondo alcuni osservatori attenti, la playlist di GTA 6 su YouTube sarebbe stata aggiornata di recente. Sebbene non siano stati caricati nuovi video, nemmeno in modalità privata, questa modifica ha subito scatenato l’entusiasmo della community. Tuttavia, l’aggiornamento potrebbe essere dovuto a semplici modifiche nella descrizione o nella struttura della playlist, senza necessariamente implicare l’arrivo di un nuovo contenuto video. Ciò che è certo è che qualcuno ha recentemente messo mano alle impostazioni della playlist.

Non è la prima volta che i fan speculano sull’uscita di un nuovo trailer. In passato, alcuni avevano interpretato un indizio riguardante la luna visibile in un’immagine promozionale di GTA Online come un possibile segnale. Molti, però, ritengono che il momento per un nuovo trailer sia finalmente arrivato: i tempi sembrano maturi, e c’è la possibilità che Rockstar colga l’occasione dei prossimi The Game Awards, in programma per la notte del 12 dicembre, per svelare ulteriori dettagli su GTA 6.

Nel frattempo, Take-Two ha recentemente confermato che non ci sono ritardi previsti nella tabella di marcia del gioco. L’uscita di GTA 6 è ancora attesa per l’autunno del 2025, offrendo ai fan un obiettivo concreto a cui guardare mentre l’attesa cresce.

The post GTA 6: Nuovo Trailer in Arrivo? La Community Specula su un Dettaglio first appeared on ADN24.

-

Cronaca23 ore ago

Arrestato 40enne a Parma per spaccio di droga, disposti domiciliari e divieto di ritorno

-

Tv e Spettacolo15 ore ago

Ben Affleck affronta le difficoltà personali e i devastanti incendi in California

-

Cronaca24 ore ago

Tentativo di ingresso abusivo allo stadio: denunciato un uomo durante la partita Como-Milan

-

Economia24 ore ago

Aumento dei prezzi dei carburanti: benzina e diesel in salita

-

Oroscopo23 ore ago

Oroscopo del giorno | 17 Gennaio 2025

-

Cronaca23 ore ago

Arrestato 34enne a Parma per tentata rapina e resistenza a pubblico ufficiale

-

Cronaca16 ore ago

Arrestato trafficante di droga a Olbia: trovati 11 chili di cocaina in un doppiofondo

-

Cronaca15 ore ago

Frode ai danni del Comune di Verolavecchia: funzionario amministrativo sottrae oltre 350.000 euro